https://xj.edisec.net/challenges/380

仿真DMZ环境应急响应

描述:

本次环境取自于实际应用中dmz隔离,仿真模拟了(生产车间/测试车间)环境,其中Windows server 2019系统为主要突破点,此机器搭建了一个对外开放的论坛,以便于让员工、客户等能够及时看到企业动态

由于企业对于网络安全疏忽,未对生产车间及其它区域服务器做物理隔离,导致攻击者以Windows server 2019系统(DMZ1)为突破扣攻击成功,获取终端权限后,攻击者未收手,而是进行内网漏洞扫描,拿下另一台Ubuntu(DMZ2)的机器,并做了权限维持操作,请根据题目描述依次排查进行学习

注意:这些攻击都是在无安全设备的情况下进行的,所以在实战中遇到需根据日志及可能存在的漏洞去判断、测试、复盘等条件总结

注意:web日志与系统日志有时区差别,这也仿真了在实战中一些开放配置不当导致的溯源难度加大问题

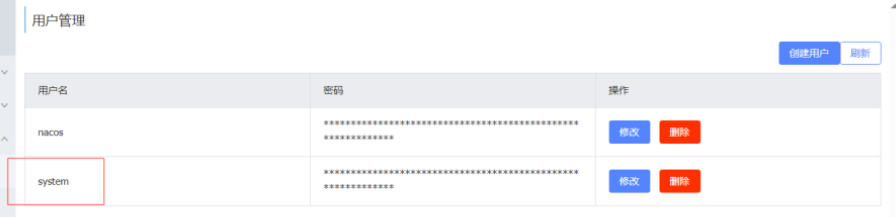

机器2:Ubuntu(单网卡),账号密码:root/Solarsec5211.开始排查Ubuntu(DMZ2)环境,通过前面排查的内网扫描结果以及攻击者上传的工具,攻击者对于内网机器Ubuntu(DMZ2)进行了漏洞利用,根据相关线索本地访问相关端口,攻击者为了权限维持,后期进行获取更多信息,提交攻击者在web端新增的账号,提交示例:flag{user} flag{system}

用fscan扫到8848端口

扫到8848端口

8848端口大概率是Alibaba Nacos 默认端口,且fscan匹配了Nacos的指纹

尝试弱口令nacos/nacos登入

用户管理找到system

flag{system}

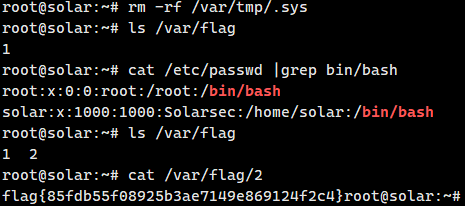

2.攻击者在web端获取到了敏感信息后获取到了终端权限,写入了隐藏用户,提交其用户名,提交示例:flag{user}

两个信息,终端权限和隐藏用户

root@solar:~# cat /etc/passwd

root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

games:x:5:60:games:/usr/games:/usr/sbin/nologin

man:x:6:12:man:/var/cache/man:/usr/sbin/nologin

lp:x:7:7:lp:/var/spool/lpd:/usr/sbin/nologin

mail:x:8:8:mail:/var/mail:/usr/sbin/nologin

news:x:9:9:news:/var/spool/news:/usr/sbin/nologin

uucp:x:10:10:uucp:/var/spool/uucp:/usr/sbin/nologin

proxy:x:13:13:proxy:/bin:/usr/sbin/nologin

www-data:x:33:33:www-data:/var/www:/usr/sbin/nologin

backup:x:34:34:backup:/var/backups:/usr/sbin/nologin

sys-update:x:0:0::/var/tmp/.sys:/bin/bash

list:x:38:38:Mailing List Manager:/var/list:/usr/sbin/nologin

irc:x:39:39:ircd:/run/ircd:/usr/sbin/nologin

gnats:x:41:41:Gnats Bug-Reporting System (admin):/var/lib/gnats:/usr/sbin/nologin

nobody:x:65534:65534:nobody:/nonexistent:/usr/sbin/nologin

_apt:x:100:65534::/nonexistent:/usr/sbin/nologin

systemd-network:x:101:102:systemd Network Management,,,:/run/systemd:/usr/sbin/nologin

systemd-resolve:x:102:103:systemd Resolver,,,:/run/systemd:/usr/sbin/nologin

messagebus:x:103:104::/nonexistent:/usr/sbin/nologin

systemd-timesync:x:104:105:systemd Time Synchronization,,,:/run/systemd:/usr/sbin/nologin

pollinate:x:105:1::/var/cache/pollinate:/bin/false

syslog:x:106:113::/home/syslog:/usr/sbin/nologin

uuidd:x:107:114::/run/uuidd:/usr/sbin/nologin

tcpdump:x:108:115::/nonexistent:/usr/sbin/nologin

tss:x:109:116:TPM software stack,,,:/var/lib/tpm:/bin/false

landscape:x:110:117::/var/lib/landscape:/usr/sbin/nologin

fwupd-refresh:x:111:118:fwupd-refresh user,,,:/run/systemd:/usr/sbin/nologin

usbmux:x:112:46:usbmux daemon,,,:/var/lib/usbmux:/usr/sbin/nologin

sshd:x:113:65534::/run/sshd:/usr/sbin/nologin

solar:x:1000:1000:Solarsec:/home/solar:/bin/bash

lxd:x:999:100::/var/snap/lxd/common/lxd:/bin/false其中注意/bin/bash和隐藏文件

sys-update:x:0:0::/var/tmp/.sys:/bin/bash/var/tmp/.sys为隐藏文件,符合后门用户的行为

flag{sys-update}

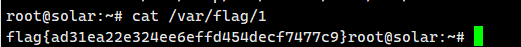

3.清除攻击者在web端新增的用户名后,前往/var/flag/1文件中读取flag并提交

在web端删除system用户

flag{ad31ea22e324ee6effd454decf7477c9}

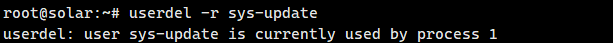

4.清除攻击者在服务器新增的用户名所有信息,前往/var/flag/2文件中读取flag并提交

用userdel时发现sys-update 的 shell 正在被 PID 1 使用

先将etc/passwd中

x sys-update:x:0:0::/var/tmp/.sys:/bin/bash这一行删掉

然后删除/var/tmp/.sys。flag就出来了

flag{85fdb55f08925b3ae7149e869124f2c4}

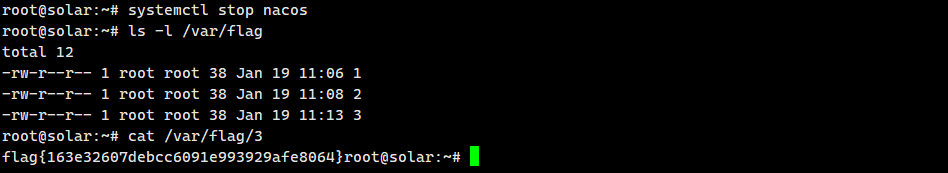

5.当前web端存在漏洞,先停止此web服务进程后,前往/var/flag/3文件中读取flag并提交

因为确认是nacos,正常停止即可

systemctl stop nacos

flag{163e32607debcc6091e993929afe8064}

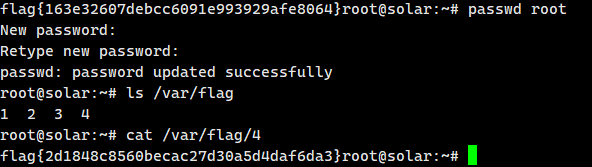

6.攻击者通过web漏洞拿到了root账号密码,请修改密码后,前往/var/flag/4文件中读取flag并提交

用passwd root重置密码即可

flag{2d1848c8560becac27d30a5d4daf6da3}

Comments NOTHING